Les tendances it à suivre en 2026 : ia, cybersécurité et plus

Cet article explore les tendances informatiques essentielles qui façonneront 2025, offrant un éclairage précis sur la manière dont les tendances IT à suivre en 2025 redéfiniront votre stratégie métier et technologique. Vous découvrirez comment les agents IA autonomes, les cadres avancés de cybersécurité et l’infrastructure cloud hybride révolutionnent le paysage numérique. Ces évolutions vous aideront à prendre des décisions éclairées concernant vos investissements, la conformité et la préparation organisationnelle pour l’année à venir.

IA autonome et agents intelligents, piliers des nouvelles technologies

L'émergence des agents IA autonomes constitue un tournant majeur dans l’informatique d'entreprise : ils vont au-delà de l’automatisation basique pour gérer des processus de bout en bout, assurer une prise de décision continue et réduire considérablement la charge de travail humaine. Cette innovation technologique 2025 promet des gains de performance tangibles en orchestrant simultanément plusieurs systèmes et en optimisant chaque étape opérationnelle.

Agents IA et prise de décision opérationnelle en informatique

D’ici 2028, environ 15 % des décisions professionnelles quotidiennes seront prises de manière autonome par des agents IA, réduisant le volume de tâches répétitives et permettant aux équipes de se consacrer à des initiatives plus stratégiques liées aux nouvelles technologies. Les premières observations industrielles indiquent déjà une hausse de productivité comprise entre 20 % et 30 %, libérant jusqu’à 30 % du temps de travail.

Cette transition constitue un avantage concurrentiel majeur pour les entreprises qui adoptent l'automatisation de manière structurée, en associant technologies émergentes, conformité réglementaire et optimisation des ressources.

- Gestion bout à bout des processus : les agents autonomes coordonnent les chaînes d’approvisionnement, la planification dynamique et l’allocation des ressources en temps réel sur l’ensemble des workflows.

- Maintenance prédictive : des systèmes IA surveillent en continu la santé des équipements, anticipent les pannes et programment les interventions de maintenance pour éviter les interruptions coûteuses.

- Interaction client 24/7 : des échanges contextuels garantissent une assistance permanente, personnalisée et évolutive, sans intervention humaine.

- Gestion de décisions critiques : dans des secteurs comme la santé ou la finance, les agents IA analysent d'immenses volumes de données plus rapidement que des équipes humaines, tout en respectant la conformité réglementaire.

Les algorithmes de machine learning personnalisent automatiquement l’expérience utilisateur, ajustant les services en temps réel selon les préférences individuelles, un atout déterminant pour l’e-commerce moderne.

Gouvernance de l'IA et conformité réglementaire

À mesure que les organisations déploient l’ IA à grande échelle, une gouvernance rigoureuse devient indispensable pour garantir la transparence, l’éthique, la conformité et la résistance à la désinformation. Des plateformes dédiées traduisent les exigences légales en politiques exécutables, sécurisant ainsi chaque initiative d’ innovation technologique.

- Transparence et traçabilité : des journaux d’audit détaillés et des mécanismes de contrôle des biais facilitent le respect des futures exigences, telles que l’AI Act européen.

- Protocoles de validation des données : les modèles sont testés en continu pour garantir la qualité, l’équité et la fiabilité des décisions automatisées.

- Cadres d’alignement réglementaire : les solutions de gouvernance intègrent des normes comme le GDPR, DORA, NIS 2 et d’autres standards sectoriels, sans nécessiter d'efforts manuels supplémentaires.

- Mécanismes de confiance utilisateur : sécurité technique, explicabilité des décisions et supervision humaine créent un équilibre essentiel entre innovation et responsabilité.

La confiance des utilisateurs devient ainsi un critère concurrentiel déterminant : seules les organisations capables d’allier technologies avancées et conformité stricte pourront pleinement exploiter le potentiel de l’IA.

Personnalisation par l'IA pour une expérience utilisateur optimale

L’ IA générative permet de créer en temps réel des scénarios, dialogues et contenus sur mesure, réduisant drastiquement les coûts de production tout en maintenan une haute qualité et pertinence. Les algorithmes de personnalisation analysent les comportements des utilisateurs sur plusieurs appareils, adaptant continuellement l’offre et améliorant ainsi les indicateurs de performance.

Cette capacité à générer intelligemment du contenu raccourcit les cycles de création, permettant de proposer des expériences utilisateur personnalisées à grande échelle sans augmentation proportionnelle des ressources ou des coûts opérationnels.

Cybersécurité IA et Zero Trust, état de l'actualité numérique

Les cadres de sécurité actuels, qui allient les capacités de détection de l'IA et l'approche zero trust, illustrent parfaitement les avancées de l'actualité numérique et technologique. Grâce à la vérification continue et à l'analyse comportementale, ils permettent de réduire les risques et de protéger durablement les organisations contre des cyberattaques toujours plus sophistiquées.

Zero Trust et détection IA des menaces en temps réel

Le modèle de cybersécurité zero trust s’est imposé comme un standard : chaque tentative d’accès est systématiquement contrôlée, indépendamment de la situation réseau, ce qui réduit considérablement la surface d’attaque et prévient les intrusions non autorisées.

Parallèlement, les algorithmes d'IA analysent en temps réel les flux de données, repèrent les anomalies en quelques secondes et préviennent les menaces émergentes en croisant l'historique des attaques avec la reconnaissance de schémas suspects.

Conformité DORA, NIS 2 et cryptographie post-quantique

À compter de 2025, la directive DORA exigera des établissements financiers une conformité stricte en matière de résilience opérationnelle numérique, tandis que NIS 2 obligera les opérateurs d'infrastructures critiques à signaler tout incident majeur dans un délai de 24 heures. Ces réglementations rendent le modèle zero trust incontournable et redessinent les stratégies de réponse aux incidents.

La cryptographie post-quantique, qui s'appuie sur des schémas de type lattice tels que NTRU ou des codes comme McEliece, est actuellement normalisée par le NIST. Ceci afin de garantir la sécurité des données sensibles face aux futures menaces liées à l’informatique quantique.

| Réglementation | Exigence principale | Calendrier de mise en œuvre | Portée |

| DORA | Exigences de résilience opérationnelle numérique | À partir de 2025 | Établissements financiers |

| NIS 2 | Obligation de signalement d'incident sous 24h | À partir de 2025 | Opérateurs d'infrastructures critiques |

| Cryptographie post-quantique | Déploiement d'algorithmes résistants au quantique | 2026-2029 | Tous les gestionnaires de données sensibles |

Sécurisation des paiements et protection des données utilisateurs

Des protocoles de paiement renforcés tels que le 3-DS 2.0 et la tokenisation, associés à l'authentification multifacteur, améliorent la sécurité et renforcent la confiance des clients dans le commerce en ligne.

- Amélioration du 3-DS 2.0 : l'authentification multifactorielle vérifie l'identité de l'utilisateur, réduit les cas de fraude et préserve la fluidité des transactions.

- Méthode de tokenisation : les données sensibles sont remplacées par des jetons uniques, limitant l'exposition des cartes bancaires et simplifiant la conformité pour les commerçants.

- Intégration biométrique : empreintes digitales et reconnaissance faciale offrent un accès pratique et sécurisé, tout en réduisant la dépendance aux mots de passe.

- Systèmes de vérification continue : une surveillance comportementale en temps réel permet de détecter immédiatement les activités suspectes et d’engager une réponse rapide sur toutes les plateformes numériques.

Les PME adoptent désormais des solutions SaaS de cybersécurité intégrant l'IA, leur permettant de profiter d'une détection avancée sans investissements internes lourds, et d'atteindre un niveau de sécurité équivalent à celui des grandes organisations.

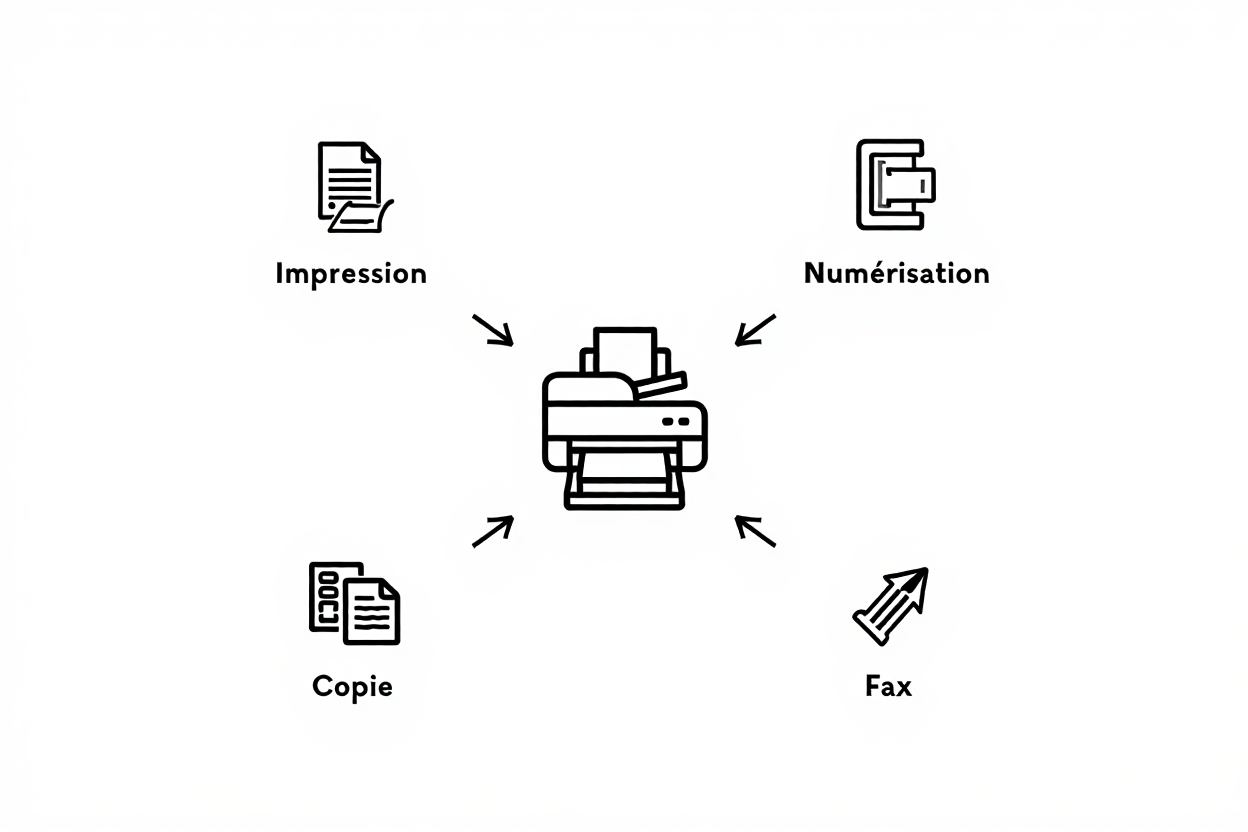

Produits recommandés

Cloud hybride et DevOps, tendance high-tech 2026 incontournable

D'ici 2028, l'adoption du cloud hybride, qui associe des infrastructures publiques et privées, devrait devenir la norme pour la majorité des entreprises. Cette stratégie offre une flexibilité accrue, une résilience opérationnelle renforcée et une sécurité optimale pour les données sensibles, confirmant son statut de tendance high-tech 2026 essentielle à toute transformation numérique.

Pour approfondir cette perspective, le rapport décennie numérique 2025 détaille les principales orientations informatique pour l'année à venir, mettant notamment en lumière le développement de l'IA, la consolidation des infrastructures et la durabilité numérique.

Adoption du cloud hybride et résilience informatique en entreprise

Les investissements mondiaux dans les technologies cloud devraient augmenter d'environ 21 % en 2025, soulignant le rôle fondamental du cloud comme socle d'infrastructures pour la performance et la compétitivité. Ainsi, la tendance high-tech 2026 s'affirme comme un accélérateur déterminant de la transformation numérique et de la durabilité.

- Synchronisation des données entre environnements : un flux de données homogène est essentiel pour exploiter l'IA générative et le traitement en temps réel, notamment pour des applications e-commerce et retail exigeantes.

- Mécanismes de basculement automatisés : les stratégies de résilience du cloud hybride activent automatiquement le transfert du cloud public vers les infrastructures locales en cas d'incident, assurant ainsi la continuité des applications stratégiques.

- Allocation flexible des ressources : les organisations ajustent dynamiquement leurs capacités de calcul, adoptent des modèles de facturation à l'usage et sécurisent efficacement leurs données sensibles au sein de leurs infrastructures privées.

- Optimisation des coûts et de la performance : en équilibrant les services cloud publics onéreux avec leurs infrastructures sur site, elles contrôlent mieux leurs coûts totaux de possession (TCO) tout en conservant un haut niveau de performance.

DevOps, IaC et automatisation des infrastructures cloud

L'Infrastructure as Code (IaC), grâce à des outils comme Terraform, permet le déploiement de ressources cloud de manière déclarative et reproductible. Cette automatisation réduit les erreurs humaines, accélère les cycles de mise en production et améliore la gouvernance, ce qui en fait un pilier essentiel d'une approche cloud hybride DevOps axée sur la performance et la durabilité.

- Gestion déclarative : l'IaC permet de définir l'infrastructure sous forme de code, réduisant les écarts de configuration et améliorant la sécurité globale.

- Intégration et déploiement continus : les pipelines CI/CD automatisés raccourcissent les délais de commercialisation et améliorent la fiabilité des déployements d'applications.

- FinOps et GreenOps : des algorithmes d'optimisation surveillent en temps réel les ressources pour diminuer les dépenses cloud et réduire l'empreinte carbone.

- Automatisation de la gouvernance : les politiques réglementaires sont transformées en règles exécutables, limitant les interventions humaines et garantissant une meilleure conformité.

Informatique écoénergétique et durabilité numérique en 2026

L'informatique écoénergétique associe des technologies optiques et neuromorphiques pour diminuer la consommation énergétique des datacenters de 30 à 50 %. Ces innovations permettent d'accroître simultanément la puissance de calcul, soutenant ainsi la durabilité et la performance à long terme des infrastructures de cloud hybride.

Les serveurs optiques, qui remplacent les interconnexions électriques traditionnelles, offrent des débits supérieurs, réduisent les coûts opérationnels et répondent efficacement aux exigences d'une transformation numérique durable.

Foire aux questions

En 2025, les tendances IT les plus marquantes sont portées par plusieurs innovations clés. On observe notamment le déploiement d'agents autonomes d'intelligence artificielle capables d'orchestrer des processus métier de bout en bout, ainsi que des modèles d'IA renforçant les cadres de sécurité en adoptant une approche Zero Trust. L'adoption croissante du cloud hybride, qui combine infrastructures publiques et privées, l'automatisation DevOps via l'Infrastructure as Code, et les technologies de calcul éco-énergétiques sont également déterminantes pour la performance opérationnelle.

Par ailleurs, d'autres tendances technologiques majeures incluent la cryptographie post-quantique, l'implémentation de protocoles de paiement avancés et la personnalisation pilotée par intelligence artificielle. Ces technologies permettent d'assurer la résilience, la conformité et la confiance des clients, devenant ainsi essentielles pour accompagner la transformation des organisations au-delà de 2025.

L'intelligence artificielle générative révolutionne les opérations business en créant des scénarios, des dialogues et des contenus personnalisés, ce qui réduit les coûts de production sans compromettre la qualité. Les modèles d'IA génératifs analysent les comportements en temps réel et adaptent automatiquement les services, ce qui améliore notablement la performance dans des secteurs comme le jeu vidéo, l’e-commerce et la communication numérique.

Ces technologies automatisent également les tâches répétitives, permettant ainsi aux équipes humaines de se concentrer sur des initiatives plus stratégiques et d’accélérer la prise de décision. La transformation touche des domaines essentiels tels que la maintenance prédictive, l’interaction client et la gestion de crise, tout en garantissant une sécurité renforcée, une conformité rigoureuse et une traçabilité complète via des audits détaillés.

Les enjeux de cybersécurité et de conformité imposent aux organisations d’anticiper plusieurs défis majeurs. Il est crucial d’adopter des architectures Zero Trust, qui exigent une vérification d’accès continue, et de déployer des systèmes de détection de menaces en temps réel alimentés par l’ IA. La mise en œuvre de protocoles de paiement avancés comme 3-DS 2.0, la tokenisation, l’authentification biométrique et multifacteur contribuent à protéger les données utilisateurs et à renforcer la sécurité globale.

La cryptographie post-quantique prévient les risques associés à l’informatique quantique, tandis que l’analyse comportementale continue permet d'identifier rapidement les activités suspectes. La conformité au règlement européen sur l’ IA, au RGPD, à DORA et à NIS 2 exige une gouvernance transparente, la détection des biais et des pistes d’audit claires. Avec le cloud, les PME bénéficient désormais de capacités avancées de cybersécurité sans avoir à investir dans de lourdes infrastructures, ce qui démocratise l’accès aux tendances technologiques principales en matière de protection.